更新日志

版本号:23.7.230728157 立即下载

Linux版本建议使用 Ubuntu20.04、Ubuntu22.04、Kali操作系统

重要提示

请注意,从版本23.6.230626159开始,我们已弃用对Windows 8, Server 2012和Server 2012 R2的支持。请将您的Windows操作系统更新到Windows 10(或更高版本)或Windows Server 2016(或更高版本)以使用此版本和即将发布的版本。

新功能

- 【封闭测试功能】Acunetix现在包括Runtime SCA,它识别扫描端点上使用的技术,并突出显示具有已知漏洞的技术。

- 【封闭测试功能】内部扫描代理在Acunetix在线,可在封闭测试版,现在可以启动多个并发扫描。

新的安全检查

- 检查包含PII的API响应是否可以在没有身份验证的情况下访问

- Joomla未授权访问漏洞(CVE-2023-23752)的测试

- 在Express javascript框架中测试由于不区分大小写的路径处理而导致的身份验证绕过

- Citrix Gateway XSS漏洞测试(CVE-2023-24488)

- WooCommerce中认证绕过和权限升级的测试(CVE-2023-28121)

- 检测Rails是否在调试模式下运行

- 检测Adobe ColdFusion远程代码执行的访问控制绕过(CVE-2023-29298, CVE-2023-29300)

改进

- 更新CWE 25强报告至2023年最新版本

- 改进了。net IAST传感器,允许更多的信息收集

- 改进了LSR对阴影DOM的支持

- 改进了NGINX别名遍历安全检查

- 改进WordPress漏洞检测

- 代码执行安全性检查的改进

安装

安装视频

详细步骤

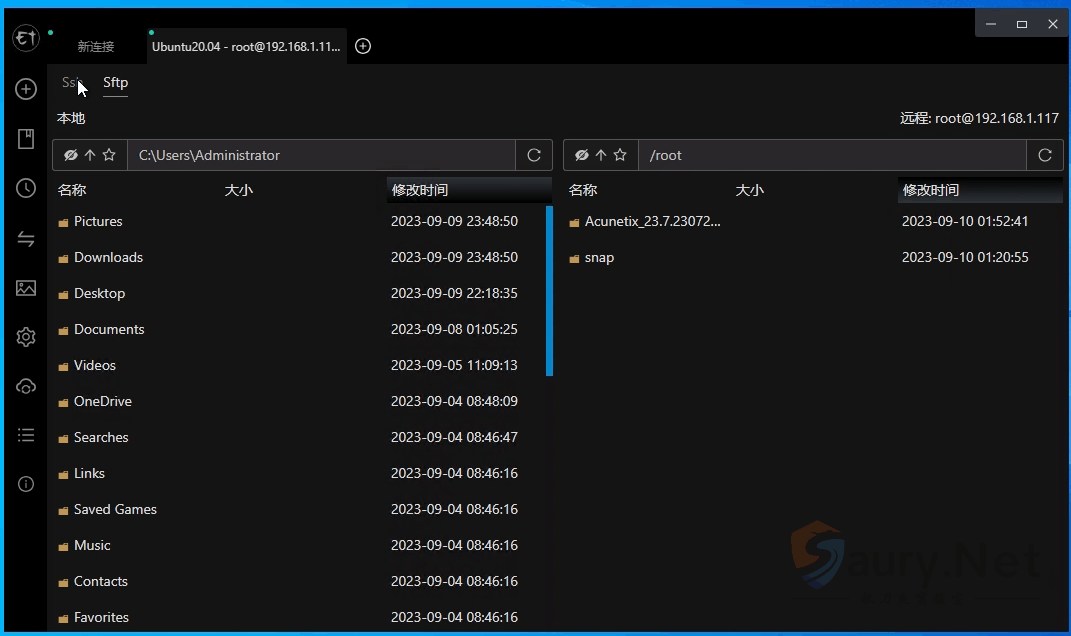

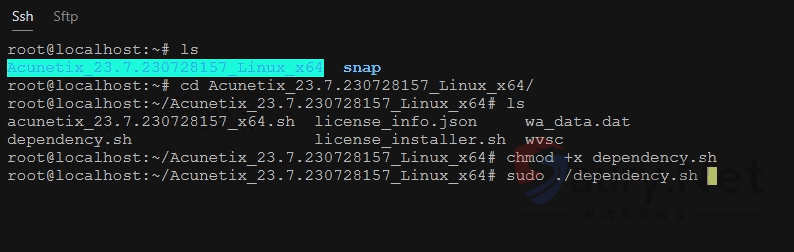

1.上传安装所需文件

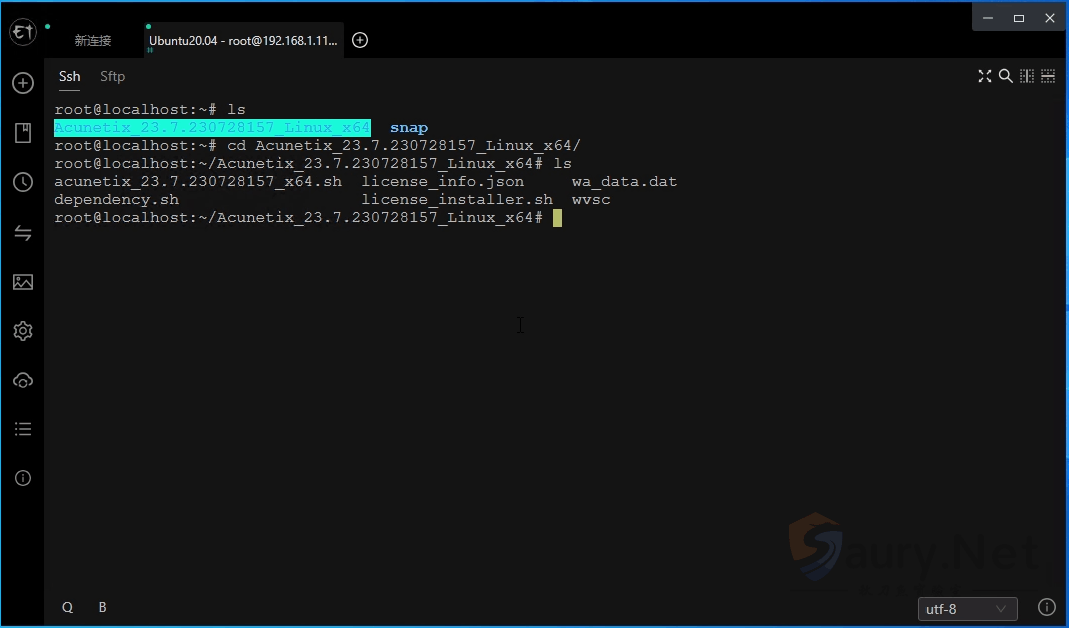

2.打开安装文件所在文件夹

cd Acunetix_23.7.230728157_Linux_x64/

3.给依赖安装脚本赋权,sudo运行依赖安装脚本,并等待脚本安装结束

chmod +x dependency.sh

sudo ./dependency.sh

4.给Acunetix安装脚本赋权,sudo运行安装脚本

chmod +x acunetix_23.7.230728157_x64.sh

sudo ./acunetix_23.7.230728157_x64.sh

5.这里回车,用户协议可以按Q跳过

6.输入yes同意用户协议,并且输入Hostname

如果你是VPS或虚拟机需要远程访问时候建议填0.0.0.0

7.设置账号密码,用户名随便填写邮箱,密码需要大小写+数字+字符,不显示需要输入两遍

8.等待安装脚本执行完成,打开浏览器访问Acunetix UI,输入设置的账号密码验证是否安装成功

https://xxx.xxx.xxx.xxx:3443

9.给许可证安装脚本赋权,sudo运行安装脚本,等待脚本自动执行

chmod +x license_installer.sh

sudo ./license_installer.sh

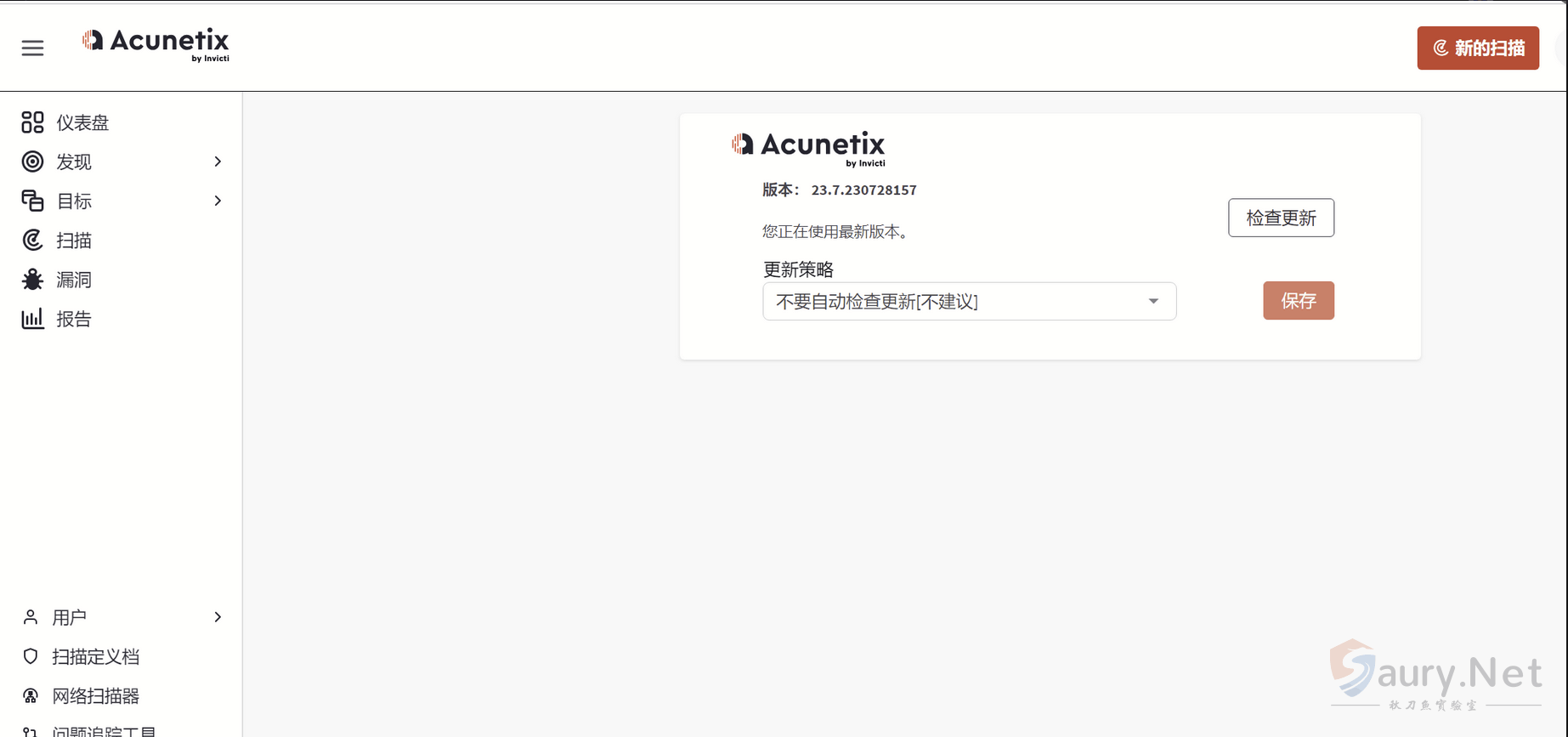

10.浏览器打开并刷新之前的页面

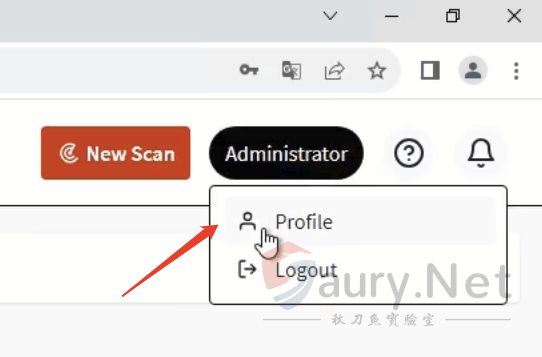

11.给AWVS设置中文,右上角点击Administrator,选择Profile

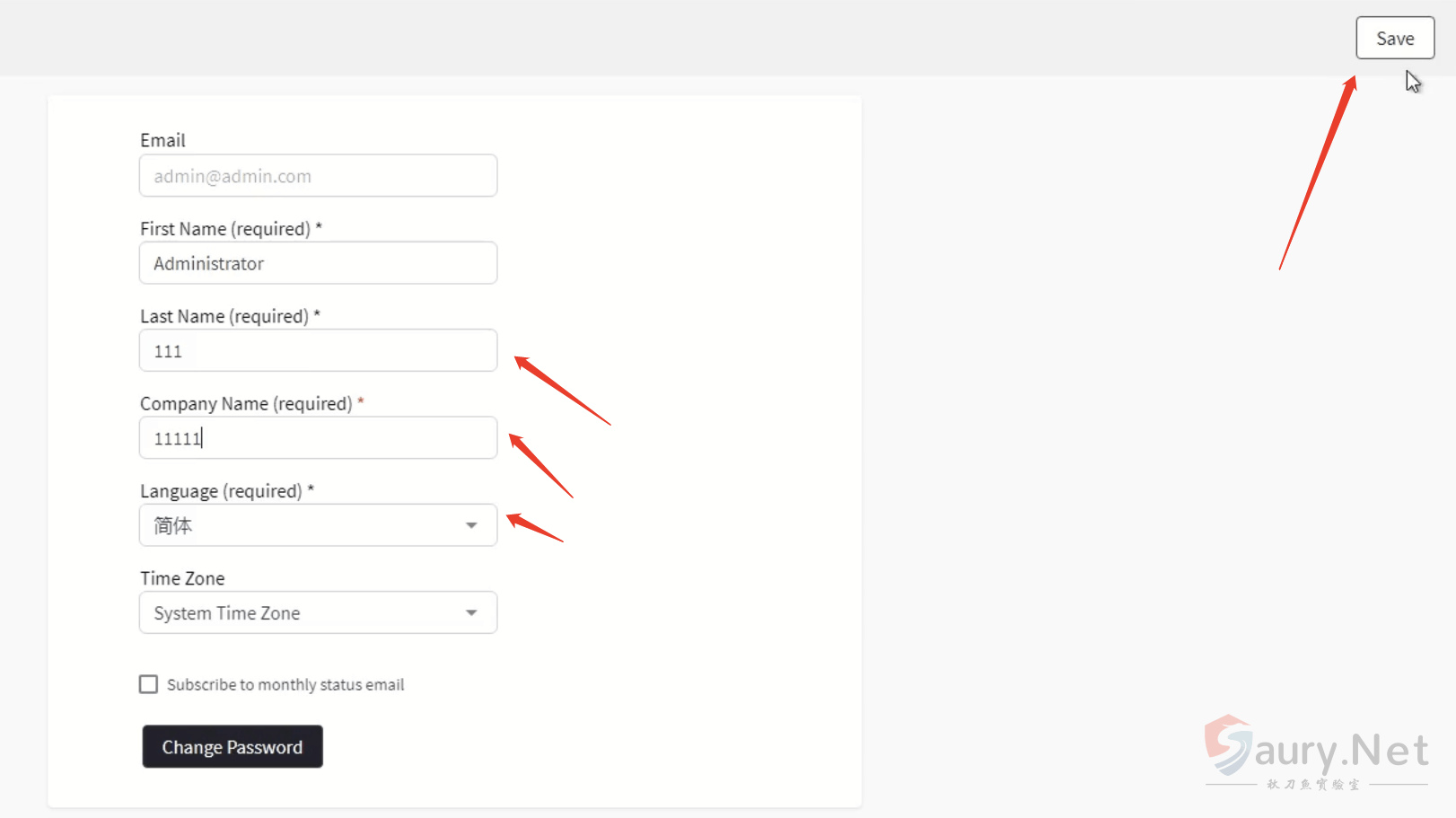

12.Language选择简体,Last Name和Company Name随便填写就好,然后右上角Save

13.至此,大功告成,快使用你的AWVS吧